O cenário de segurança no WordPress tem evoluído rapidamente, especialmente à medida que mais plugins são desenvolvidos para ampliar as funcionalidades das instalações. Entretanto, essa expansão traz à tona vulnerabilidades complexas, entre elas o Cross-Site Scripting (XSS), que atualmente afeta diversos plugins amplamente utilizados pelos administradores de sites. No contexto do valuehost.com.br, a preocupação com a segurança se torna ainda mais relevante, dado o volume de clientes que confiam na nossa infraestrutura para proteger seus ativos digitais.

Contextualizando a vulnerabilidade XSS

O XSS (Cross-Site Scripting) é uma vulnerabilidade que permite a execução de scripts maliciosos em páginas web, normalmente explorada por hackers para roubo de informações, sequestro de sessões ou manipulação do conteúdo exibido ao usuário. No caso de plugins WordPress, muitos deles utilizam funções PHP como add_query_arg() e remove_query_arg() para manipulação de URL e parâmetros de requisição. Estas funções, quando usadas de maneira inadequada, podem não escapar corretamente as entradas do usuário, abrindo uma porta para ataques de XSS.

Este problema se torna ainda mais preocupante por envolver recursos frequentemente utilizados por sites de diferentes tamanhos e setores. Desde blogs pessoais até lojas virtuais, a vulnerabilidade expõe todos a riscos de comprometimento de dados sensíveis, além de impactos na reputação do site e possíveis penalidades de SEO.

Porque os plugins são os principais vetores de ataque

Plugins representam uma das maiores vulnerabilidades na plataforma WordPress, devido à sua vasta variedade e ao ritmo acelerado de desenvolvimento. Muitas vezes, eles são criados por desenvolvedores independentes ou pequenas equipes que podem não seguir rigorosamente as melhores práticas de codificação seguro. Além disso, a inclusão de funções que manipulam URLs sem validação ou escaping adequado é uma causa comum para falhas de segurança.

O risco aumenta quando esses plugins passam despercebidos por processos de atualização ou não recebem patches de segurança em tempo hábil. Nesse contexto, a administração de um site WordPress exige atenção redobrada às versões dos plugins instalados e à sua compatibilidade com as versões do núcleo do WordPress.

O papel da comunidade e a importância do reporte

Especialistas em segurança digital e desenvolvedores vêm colaborando para identificar e divulgar vulnerabilidades antes que sejam exploradas por agentes maliciosos. Essa colaboração envolve análise de código, testes de penetração e o reporte de falhas para os desenvolvedores responsáveis.

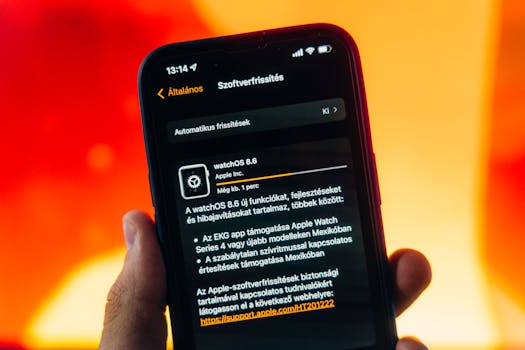

Quando uma vulnerabilidade de XSS é descoberta, a rapidez na divulgação e reação é crucial para mitigar riscos. No universo do WordPress, o projeto participa de esforços coordenados de atualização e emissão de patches, reforçando a necessidade de manter o núcleo e os plugins sempre atualizados.

Por que a atualização rápida é essencial para a sua segurança

Implementar atualizações de plugins e do próprio WordPress assim que disponíveis reduz significativamente a janela de vulnerabilidade. Muitos exploits conhecidos são baseados em versões desatualizadas de plugins, que permanecem suscetíveis a ataques automatizados ou.py chamados de exploits de troca rápida. A ativação de atualizações automáticas, sempre que possível, proporciona uma camada extra de proteção, minimizando riscos decorrentes de negligência ou atraso na administração de sites.

Na sequência, abordaremos os principais plugins afetados por essa vulnerabilidade, além de estratégias de correção específicas que podem ajudar desenvolvedores e administradores a fortalecerem seus ambientes WordPress contra ataques de XSS.

Impacto potencial da vulnerabilidade e riscos associados

Quando vulnerabilidades de XSS não são tratadas adequadamente, os sites WordPress ficam vulneráveis a uma série de ataques que podem comprometer a integridade dos dados e a reputação digital de uma empresa. Hackers que exploram essas brechas podem injetar scripts maliciosos capazes de roubar informações de login, interceptar sessões de usuários ou manipular o conteúdo exibido na página, criando uma aparência de credibilidade falsa ou até realizando ataques de phishing.

Além do risco de invasão, há perigos diretos na perda de dados sensíveis, como informações de clientes ou dados financeiros, que podem escapar através desses scripts sem que o administrador perceba. Esses ataques muitas vezes resultam em o site ser usado como plataforma de propagação de malware ou spam, o que pode levar à inclusão em listas negras de mecanismos de busca, penalizações por parte de serviços de segurança e, consequentemente, a perda de visitas e clientes potenciais.

Para administradores, a negligência em aplicar patches, além de expor os sites a riscos imediatos, pode acarretar em problemas de conformidade com regulações de proteção de dados, como a Lei Geral de Proteção de Dados (LGPD). Portanto, a compreensão do impacto dessas vulnerabilidades reforça a importância de ações preventivas constantes e de uma política de atualizações rigorosa.

Medidas de correção e boas práticas de segurança

Desenvolvedores de plugins devem priorizar a utilização de funções seguras, especialmente ao manipular URLs e parâmetros de entrada do usuário. Algumas boas práticas incluem o uso de funções de escape, como esc_url() e esc_attr(), que garantem a sanitização correta dos dados, prevenindo a execução de scripts maliciosos.

Além de ajustar o código, recomenda-se que os desenvolvedores adotem políticas de Code Review rigorosas e atualizações constantes nos seus plugins, com patches específicos para vulnerabilidades identificadas. A participação em programas de bug bounty e testes de penetração aprofundados também são estratégias eficientes para identificar pontos fracos antes que sejam explorados por agentes maliciosos.

Para os administradores, reforçamos a adoção de ações de segurança como a implementação de firewalls aplicados a aplicações web, uso de plugins de segurança confiáveis e ativação de atualizações automáticas sempre que disponíveis. Monitorar logs de acesso e de atividades suspeitas, além de limitar acessos administrativos, também contribuem para fortalecer o ambiente WordPress contra ataques de XSS.

As práticas de backup constantes deixam uma rede de segurança que permite a recuperação rápida em caso de incidentes. Assim, a combinação de medidas preventivas, correções rápidas e monitoramento contínuo é essencial para manter a integridade do seu site e proteger seus visitantes.

Na sequência, veremos as ações específicas que permitem corrigir vulnerabilidades em plugins atualmente afetados, além de estratégias para fortalecer seu ambiente WordPress de forma eficaz e sustentável.

As causas técnicas da vulnerabilidade

A origem da vulnerabilidade relacionada ao XSS em plugins WordPress reside no uso incorreto das funções add_query_arg() e remove_query_arg(). Essas funções são frequentemente empregadas para manipulação de URLs e parâmetros de requisição, facilitando a criação de links dinâmicos e a gestão de query strings, o que é comum em plugins de formulários, SEO ou de integração de APIs.

No entanto, quando essas funções são utilizadas sem a devida sanitização ou escaping, elas podem não escapar corretamente entradas fornecidas pelo usuário. A falta de validação adequada permite que scripts maliciosos sejam inseridos na URL, que, ao serem reutilizados ou exibidos sem escaping, podem ser interpretados pelo navegador como código executável. Como consequência, um atacante pode injetar scripts maliciosos que serão executados no navegador de outros usuários ao acessarem a página comprometida.

Além disso, muitos desenvolvedores, na tentativa de simplificar o código, deixam de aplicar funções de sanitização específicas, como esc_url() ou esc_attr(), que são essenciais para neutralizar entradas potencialmente perigosas. Essa prática, apesar de comum entre desenvolvedores menos experientes, aumenta exponencialmente o risco de vulnerabilidades de XSS.

Outro fator que contribui para o problema é a ausência de validação do conteúdo de entrada antes de incluí-la na URL ou como parâmetro de requisição. Sem uma sanitização adequada, qualquer dado fornecido pelo usuário pode ser inserido na URL, facilitando a exploração da vulnerabilidade por agentes maliciosos.

Processo de descoberta e cooperação na segurança

A identificação dessas vulnerabilidades, muitas vezes, ocorre por meio de pesquisadores independentes, empresas de segurança ou até pela própria comunidade de desenvolvedores e utilizadores do WordPress. Essas descobertas são compartilhadas em plataformas de divulgação de vulnerabilidades, fóruns especializados e, frequentemente, através de programas de bug bounty.

Ao serem encontradas, as falhas passam por um processo de validação, que inclui testes de penetração e análise de impacto, antes de serem comunicadas oficialmente às equipes de desenvolvimento dos plugins ou ao projeto central do WordPress. Essa coordenação é fundamental para que patches sejam liberados de forma ágil e eficiente, minimizando o número de sistemas vulneráveis expostos ao público.

A importância da atualização contínua e o papel do gerenciamento de plugins

Manter o WordPress, seus plugins e temas atualizados é crucial para reduzir a janela de oportunidade de ataques. Desenvolvedores responsáveis e administradores de sites devem adotar rotinas de atualização automática sempre que disponíveis, além de ficar atentos a anúncios de segurança relacionados aos plugins utilizados. A prática de monitoramento contínuo de vulnerabilidades é fundamental para antecipar e mitigar riscos antes que adversários possam explorar brechas recém-descobertas.

Essa estratégia se complementa com o gerenciamento estratégico dos plugins – incluindo a desativação ou remoção de plugins que não são mais mantidos pelos desenvolvedores ou que apresentam vulnerabilidades conhecidas. Assim, evita-se que plugins desatualizados ou mal codificados representem portas de entrada para ataques de XSS ou outros vetores de exploração.

Ferramentas de segurança, como plugins de firewall de aplicação web (WAF), monitoramento de integridade e escaneamento de vulnerabilidades, também desempenham papel importante na defesa contínua. Elas auxiliam na detecção de atividades suspeitas, na aplicação de patches automáticos e na geração de alertas em tempo real, reforçando a postura de defesa em camadas do ambiente WordPress.

Para que esse cenário de proteção seja efetivo, é necessário que a equipe de administração de sites WordPress implemente não apenas atualizações frequentes, mas também uma política de segurança que envolva auditorias regulares, gerenciamento de privilégios de usuários e o uso de certificados SSL/TLS. Essas ações contribuem para um ambiente mais resiliente, dificultando a exploração de vulnerabilidades como o XSS.

Mantenha uma rotina de verificações para garantir que todos os plugins estejam na sua última versão, e implemente filtros e validações de entrada em seus desenvolvimentos personalizados, seguindo as melhores práticas de segurança. Dessa forma, consolidará uma defesa sólida contra ataques de XSS no WordPress, alinhada às recomendações do valuehost.com.br.

Ferramentas e estratégias de mitigação para vulnerabilidades XSS

Para minimizar o risco de exploração de vulnerabilidades em plugins WordPress afetados por problemas de segurança relacionados ao uso inseguro das funções add_query_arg() e remove_query_arg(), é fundamental implementar uma combinação de ferramentas e boas práticas. Ferramentas de escaneamento de vulnerabilidades, por exemplo, ajudam na detecção proativa de pontos fracos em plugins e temas, permitindo uma abordagem preventiva antes de qualquer tentativa de ataque.

Entre as opções mais eficazes estão plugins de segurança especializados, como firewalls de aplicação web (WAF), que monitoram o tráfego e bloqueiam requisições maliciosas em tempo real. Esses firewalls podem ser configurados para filtrar entradas suspeitas, aplicar regras específicas de validação e bloquear tentativas de injeção de scripts. Além disso, sistemas de monitoramento de integridade verificam alterações inesperadas nos arquivos do WordPress, sinalizando atividades que podem indicar a exploração de vulnerabilidades.

Outra estratégia indispensável é o uso de mecanismos de validação e sanitização de entradas no desenvolvimento de plugins e customizações próprias. Sempre que manipular URLs ou entradas do usuário, deve-se aplicar funções de escape, como esc_url() para URLs e esc_attr() para atributos HTML, assim neutralizando scripts potencialmente maliciosos. Essas ações criam uma camada adicional de defesa, impedindo que scripts injetados possam ser executados pelo navegador.

Adicionalmente, recomenda-se a implementação de políticas de segurança de conteúdo (Content Security Policy – CSP), que limitam a origem de scripts e outros recursos que podem ser carregados na página. A CSP atua como uma barreira adicional, dificultando a execução de scripts que possam tentar explorar vulnerabilidades de XSS. A integração de CSP, juntamente com outras medidas de segurança, contribui para um ambiente mais resiliente.

Por fim, a manutenção constante do sistema é imprescindível. Isso envolve não apenas atualizações frequentes de plugins, temas e do núcleo do WordPress, mas também a revisão periódica do código e a realização de testes automatizados de segurança. Essas ações garantem que vulnerabilidades recém-descobertas possam ser corrigidas rapidamente, antes que se tornem alvo de exploração por atacantes.

A combinação dessas ações aumenta a postura de defesa do ambiente WordPress, protegendo dados sensíveis e preservando a confiança dos visitantes. Além do mais, reforça a reputação da infraestrutura gerenciada pelo valuehost.com.br como uma provedora comprometida com segurança e excelência na gestão de ambientes digitais.

Consequências da vulnerabilidade e impacto na reputação digital

Quando a vulnerabilidade de XSS presente em múltiplos plugins WordPress não é abordada, ela pode gerar danos significativos à reputação do site e à confiança dos usuários. Ataques bem-sucedidos podem levar à execução de scripts maliciosos no navegador dos visitantes, permitindo roubo de cookies, interceptação de sessões ou manipulação do conteúdo exibido. Essas ações resultam em uma experiência de usuário prejudicada, aumento do percentual de bounce rate e, em casos extremos, perda de clientes ou usuários fiéis.

Além do impacto direto na percepção do público, há riscos graves que envolvem a exposição de dados sensíveis, além de possíveis penalizações por parte de mecanismos de busca e certificadoras de segurança. Sites com má reputação por vulnerabilidades frequentemente são colocados em listas negras ou recebem penalizações de algoritmos de busca, prejudicando visibilidade e tráfego orgânico a longo prazo.

Na prática, um site explorado por XSS pode ser utilizado como vetor para distribuir malware ou spams, comprometendo toda a infraestrutura digital do proprietário. Essa cadeia de eventos opera de forma silenciosa, dificultando a identificação precoce do problema, o que reforça a necessidade de ações proativas de segurança e correção imediata das falhas.

Estratégias principais para mitigação e proteção contra ameaças de XSS

Para evitar que configurações de plugins vulneráveis prejudiquem a segurança do site, é imprescindível adotar uma abordagem multifacetada de defesa. Inicialmente, o uso de plugins de segurança especializados, como firewalls de aplicação web (WAF), se destaca como uma medida eficaz para bloquear tentativas de exploração em tempo real. Esses sistemas monitoram o tráfego, identificando padrões suspeitos e impedindo que scripts maliciosos cheguem à camada de aplicação.

Outra estratégia importante é a implementação de validação e sanitização de entradas, tanto no desenvolvimento de plugins quanto em customizações. Sempre que for manipulado conteúdo fornecido por usuários ou fontes externas, funções específicas de escape devem ser utilizadas, como esc_url() e esc_attr(). Essas funções garantem que qualquer dado inserido seja tratado de forma segura, neutralizando possíveis scripts de ataque.

Na prática, abordar vulnerabilidades requer também a realização periódica de auditorias de código e testes de penetração, que ajudam a identificar pontos frágeis antes que sejam explorados. Além disso, a adoção de uma política de atualizações constantes, incluindo patches de segurança, reduz drasticamente o risco de exploração de vulnerabilidades conhecidas.

Ferramentas de monitoramento de integridade e análise de vulnerabilidades, além de sistemas automatizados de backup, complementam essa postura de segurança, oferecendo uma proteção em camadas eficaz e contínua.

Todo esse conjunto de medidas reforça a necessidade de uma gestão de segurança que seja proativa e preventiva, com monitoramento constante e resposta rápida a qualquer sinal de vulnerabilidade ou tentativa de ataque. Assim, os proprietários de sites contribuem para um ambiente mais seguro, minimizando riscos de exploração e seus impactos negativos na operação digital e na confiança do público.

Importância da cultura de segurança e capacitação contínua

Além das ações técnicas, criar uma cultura de segurança digital dentro do ambiente de gestão do site é fundamental. Equipes responsáveis pelo gerenciamento de sites WordPress devem receber treinamentos periódicos sobre boas práticas de codificação, atualização de patches e gerenciamento de plugins. A conscientização acerca das vulnerabilidades de XSS e demais ameaças aumenta a capacidade de identificar comportamentos suspeitos e agir de forma ágil.

No contexto do valuehost.com.br, o compromisso com a segurança é um diferencial competitivo que reforça a confiança dos clientes. Oferecemos suporte especializado, orientações de melhores práticas e soluções de proteção sob medida para ambientes WordPress, garantindo que sua presença digital esteja sempre protegida contra ameaças emergentes.

Com a disseminação contínua de ataques e a evolução das técnicas de invasão, investir em segurança preventiva, treinamento e atualização de sistemas se mostra a melhor estratégia para quem deseja manter a integridade de seu site e a confiança de seus visitantes. Através de uma postura proativa e do uso de ferramentas modernas, a proteção contra vulnerabilidades de XSS deixa de ser um gasto adicional e passa a ser uma prioridade estratégica para o sucesso digital sustentável.

Consequências da vulnerabilidade e impacto na reputação digital

Quando a vulnerabilidade relacionada a XSS não é mitigada, o site WordPress acaba exposto a uma série de riscos que vão além da simples invasão. Hackers podem explorar brechas para injetar scripts maliciosos, que, ao serem executados no navegador de usuários legítimos, resultam em roubo de cookies, sequestro de sessões e manipulação de conteúdo exibido. Essas ações comprometem a integridade e a credibilidade do site, afetando sua reputação perante clientes, parceiros e mecanismos de busca.

Além do prejuízo à imagem, há riscos concretos de perda de dados sensíveis, como informações de usuários, detalhes financeiros ou credenciais de acesso. Esses dados, uma vez expostos, podem ser utilizados para fraudes, golpes ou disseminação de malware, colocando em risco a confiança dos visitantes. Sites vulneráveis também tendem a ser alvo de penalizações por mecanismos de busca, que os colocam em listas negras, reduzindo significativamente o tráfego orgânico e prejudicando negócios digitais. Essa combinação de fatores contribui para uma queda de visibilidade e aumento do custo de aquisição de clientes, além de colocar em risco o cumprimento de legislações de proteção de dados, como a LGPD.

Estratégias principais para mitigar e proteger contra ameaças de XSS

Para evitar que vulnerabilidades de XSS prejudiquem seu ambiente WordPress, uma abordagem multifacetada deve ser adotada. Primeiramente, o uso de firewalls de aplicação web (WAF) é essencial, pois monitoram, detectam e bloqueiam requisições suspeitas em tempo real. Essas ferramentas filtram padrões de entrada maliciosa, impedindo que scripts maliciosos alcancem o servidor ou o navegador do usuário.

Complementando, a aplicação rigorosa de validação e sanitização de entradas deve ser uma prática constante. Sempre que o sistema manipular URLs ou dados fornecidos por usuários, funções de escape como esc_url(), esc_attr() e sanitize_text_field() precisam ser utilizadas para neutralizar qualquer conteúdo potencialmente malicioso. Essas ações criam uma camada de defesa adicional, dificultando a execução de scripts injetados no navegador.

Na prática, é fundamental realizar auditorias frequentes do código, incluindo revisões de plugins e temas personalizados, além de realizar testes de penetração para identificar pontos frágeis. Além disso, manter o sistema atualizado — incluindo core, plugins e temas — impede que vulnerabilidades conhecidas sejam exploradas. Para facilitar, a implementação de ferramentasautomatizadas de escaneamento e monitoramento de vulnerabilidades também se mostra uma estratégia eficiente na detecção precoce de ameaças.

Ferramentas de análise de vulnerabilidades, sistemas de detecção de intrusões (IDS) e plugins de segurança avançados ajudam na construção de uma defesa em camadas. Essas soluções monitoram o tráfego, identificam padrões suspeitos e realizam bloqueios automáticos, reforçando a postura de segurança. Ainda, a adoção de políticas de segurança de conteúdo (Content Security Policy – CSP) limita a origem e execução de scripts, dificultando tentativas de exploração de vulnerabilidades XSS.

Para garantir a resiliência do seu ambiente, recomenda-se criar rotinas de backup frequentes e automatizadas, além de treinar equipes de gerenciamento de sites para reconhecer sinais de ataque ou vulnerabilidade. Essa combinação de ações proativas prepara o site para reagir rapidamente a incidentes, minimizando impactos e garantindo continuidade operacional.

O sucesso na defesa contra ataques de XSS depende de uma combinação de boas práticas de desenvolvimento seguro, patching contínuo e uma cultura de segurança bem estabelecida. Essas ações, quando integradas, aumentam a resistência dos sites WordPress, protegendo dados, reputação e garantindo a confiança dos visitantes.

Implicações de vulnerabilidades não corrigidas e a importância da postura proativa

Ignorar ou adiar atualizações de plugins vulneráveis pode ter consequências devastadoras para a saúde do seu site WordPress. Além do risco imediato de invasões e instalação de malware, há uma série de impactos a longo prazo que podem comprometer a operação digital de qualquer negócio. Sites afetados por ataques de XSS muitas vezes precisam passar por reformas estruturais profundas, além de ações de remediação que demandam recursos intensivos. Tais episódios podem causar perda de dados importantes, negociar a integridade do conteúdo e prejudicar a experiência do usuário.

Um site comprometido também afeta sua reputação perante os clientes e parceiros. A percepção de fragilidade na segurança demonstra negligência, o que distancia usuários que priorizam privacidade e proteção de informações pessoais. Além disso, mecanismos de busca como Google penalizam páginas que possuem vulnerabilidades reportadas, reduzindo o tráfego orgânico e prejudicando a visibilidade digital. Empresas que dependem de sua presença online devem priorizar a manutenção contínua da segurança para evitar esses danos que, muitas vezes, são irreversíveis.

Implementação de estratégias de correção efetivas

Para minimizar os riscos decorrentes de vulnerabilidades de XSS, é vital estabelecer processos de correção e atualizações estratégicas. Primeiramente, adotar uma rotina de verificação automática e manual das versões de plugins e do núcleo do WordPress garante que patches de segurança sejam aplicados assim que disponíveis. Este procedimento diminui a janela de exposição, tornando os ataques mais difíceis de serem bem-sucedidos.

Complementarmente, a implementação de sistemas de gerenciamento de vulnerabilidades — como scanners automatizados e plugins de segurança — aumenta a capacidade de identificar pontos fracos antes que sejam explorados. A integração de firewalls de aplicação web (WAF) que filtram requisições suspeitas em tempo real tem mostrado eficácia incontestável na defesa, pois bloqueiam tentativas de exploração antes que o código malicioso chegue ao servidor.

Outro aspecto crucial é a capacitação contínua das equipes responsáveis pelo gerenciamento do site. Elas devem estar atualizadas quanto às melhores práticas de segurança, às novas vulnerabilidades e às ferramentas de defesa mais modernas. Assim, promove-se uma cultura de segurança que perpassa toda a organização, contribuindo para a resiliência do ambiente digital.

Customizações seguras e práticas recomendadas de codificação

Desenvolvedores de plugins e temas precisam incorporar boas práticas de codificação segura em seus processos de desenvolvimento. Uso de funções de escape, como esc_url() e esc_attr(), ao manipular URLs ou atributos HTML, é imprescindível. Essas funções neutralizam qualquer dado fornecido pelo usuário que, de outra forma, poderia ser interpretado como código malicioso.

Adicionalmente, recomenda-se a validação rigorosa de todas as entradas de usuário, usando filtros específicos para cada tipo de dado esperado. Implementar mecanismos de sanitização e validação impede que requisições mal-intencionadas escapem para os componentes responsáveis por gerar URLs ou executar ações no servidor.

O uso de Content Security Policy (CSP) também é uma estratégia efetiva para impedir a execução de scripts não autorizados. Essa política define de onde os recursos podem ser carregados, ajudando a mitigar tentativas de ataques XSS, mesmo que uma vulnerabilidade exista em alguma função ou plugin. A combinação dessas estratégias forma uma defesa em camadas, fortalecendo significativamente a segurança do site.

Manutenção contínua e monitoramento de segurança

A prevenção não termina com a primeira atualização. A rotina de manutenção deve incluir auditorias periódicas no código, revisões de plugins fora de suporte e análise constante de vulnerabilidades emergentes. Ferramentas de monitoramento de logs e detecção de intrusões proporcionam alertas em tempo real, possibilitando uma resposta rápida a qualquer atividade suspeita.

Manter backups atualizados e testar periodicamente sua restaurabilidade é essencial para garantir a continuidade do negócio em caso de incidentes. Nesse cenário, o uso de ambientes de teste para validar patches antes de implantação também é uma prática recomendada. Essas ações ajudam a consolidar uma postura de segurança preventiva e proativa.

Reforçando a reputação e a confiança digital

Utilizar uma abordagem integrada de segurança, que envolva atualizações constantes, boas práticas de desenvolvimento, ferramentas de proteção e treinamentos, garante a proteção do ambiente WordPress contra vulnerabilidades de XSS. Além de preservar a integridade dos dados, reforça a confiança dos usuários e clientes, que valorizam ambientes confiáveis e protegidos. Assim, a sua presença digital não só se mantém operacional diante de ameaças, mas também projeta uma imagem de responsabilidade e comprometimento com a segurança.

No valuehost.com.br, estimulamos nossos clientes a adotarem uma cultura de segurança contínua, com ações que evoluem na mesma velocidade das ameaças. Garantir que o seu ambiente WordPress esteja atualizado, protegido e com boas práticas de codificação é o passo mestre para assegurar o sucesso sustentável da sua estratégia digital.

Implementação de estratégias de correção efetivas

Para garantir uma defesa sólida contra vulnerabilidades de XSS causadas pelo uso inseguro das funções add_query_arg() e remove_query_arg(), é fundamental estabelecer rotinas de correção contínua e métodos de atualização ágil. A primeira etapa consiste na adoção de processos automatizados de escaneamento de vulnerabilidades, que verificam periodicamente a integridade dos plugins e do núcleo do WordPress, identificando imediatamente versões desatualizadas ou comprometidas. Essas ferramentas auxiliam na priorização de patches críticos, reduzindo o tempo de janela de exposição às ameaças.

Além do monitoramento ativo, a implementação de firewalls de aplicação (WAFs) que filtram requisições suspeitas é recomendada como uma camada adicional de proteção. Isso garante que ataques de injeção de scripts sejam bloqueados antes de atingir o servidor, mesmo em casos em que a atualização ainda não tenha sido aplicada. Os WAFs podem ser configurados para bloquear requisições que contenham padrões de payload malicioso ou que violem as regras de segurança definidas.

Outro aspecto indispensável é a padronização de boas práticas de codificação segura entre desenvolvedores. Sempre que for necessária manipulação de URLs ou entrada de dados do usuário, deve-se utilizar funções de escape específicas, como esc_url(), esc_attr() e sanitize_text_field(), que neutralizam caracteres especiais e scripts potencialmente perigosos. Implementar revisões de código rigorosas e testes automatizados de segurança refuerça essa postura, além de integrar ferramentas de análise estática para detectar vulnerabilidades no momento do desenvolvimento.

Ao atuar preventivamente, a equipe também deve realizar avaliações de impacto e simulações de ataque, que ajudam a identificar vulnerabilidades recém-descobertas ou subestimadas. Essas ações devem fazer parte de uma política de segurança em camadas, onde cada etapa repassa uma camada de proteção, dificultando a exploração da vulnerabilidade. Assim, é possível não apenas corrigir o problema, mas também fortalecer toda a infraestrutura contra futuras tentativas de ataque.

Outro elemento importante para a manutenção de uma postura segura é a criação de rotinas de backup frequentes e testadas regularmente, com armazenamento em ambientes protegidos. Isso garante que, em caso de evento adverso, o site possa ser restaurado para um estado seguro, minimizando o impacto de incidentes bem-sucedidos.

Por fim, o envolvimento de equipes multidisciplinares — incluindo desenvolvedores, administradores e especialistas em segurança — é essencial para criar uma cultura de segurança contínua. Capacitar os profissionais a atualizar seus conhecimentos, acompanhar as melhores práticas de código e investir em treinamentos sobre ataques de XSS ajuda a transformar a segurança em uma prioridade estratégica, não apenas uma medida corretiva pontual.

Adotar uma abordagem de correção proativa, combinada com automação de ferramentas de segurança, revisão de código e treinamentos constantes, coloca o site WordPress em um patamar mais elevado de proteção. Essa estratégia, aliada a uma gestão de vulnerabilidades bem estruturada, garante que as brechas relacionadas ao uso indevido das funções add_query_arg() e remove_query_arg() se tornem obstáculos quase intransponíveis para agentes maliciosos, fortalecendo a resiliência do ambiente digital sob o gerenciamento da valuehost.com.br.

Importância da atualização contínua e gerenciamento de vulnerabilidades

Manter uma rotina de atualizações não é apenas uma prática recomendada, mas uma necessidade imprescindível na gestão de segurança do WordPress contra vulnerabilidades de XSS. A vulnerabilidade decorrente do uso inseguro de funções como add_query_arg() e remove_query_arg() demonstra como pequenas falhas na sanitização podem se transformar em pontos de exploração para agentes maliciosos. Assim, uma abordagem proativa na atualização de plugins, temas e do núcleo do WordPress reduz significativamente a janela de vulnerabilidade.

Ferramentas automatizadas de detecção de vulnerabilidades, como scanners de segurança, desempenham papel fundamental na fiscalização de possíveis brechas. Elas verificam periodicamente a integridade dos plugins e alertam sobre versões desatualizadas ou com falhas conhecidas. Além disso, a implementação de firewalls de aplicação web (WAF) que filtram e bloqueiam requisições suspeitas reforça a blindagem da infraestrutura digital.

Outro aspecto vital é a validação rigorosa de entradas através de funções como esc_url(), esc_attr(), e sanitize_text_field(). Essas garantem que qualquer dado fornecido pelo usuário seja tratado adequadamente, evitando a execução de scripts maliciosos. Em ambientes de desenvolvimento, adotar uma política de Code Review robusta e testes automatizados de segurança contribuem para identificar vulnerabilidades antes que elas sejam exploradas.

A aplicação de Content Security Policy (CSP), uma política que restringe as origens de scripts e recursos carregados na página, oferece proteção adicional contra ataques de XSS, mesmo na existência de vulnerabilidades remanescentes. Essas estratégias, combinadas, criam uma defesa em múltiplas camadas que dificulta a exploração de brechas existentes.

Estabeleça uma rotina de backups frequentes e armazene-os em ambientes seguros. Assim, em caso de ataque bem-sucedido, o site pode ser restaurado rapidamente para um estado limpo, minimizando prejuízos de dados e reputação. Além disso, assegure que toda a equipe de gerenciamento seja treinada continuamente sobre as melhores práticas de segurança, incluindo a identificação de comportamentos suspeitos e a resposta rápida a incidentes.

Para fortalecer ainda mais a segurança, o uso de plugins de segurança confiáveis, como WAFs, sistemas de detecção de intrusões e ferramentas de monitoramento de integridade, proporciona uma proteção em tempo real. Além disso, a avaliação regular do código, com revisões de segurança e testes de penetração, ajuda a identificar vulnerabilidades emergentes e a implementar patches de forma antecipada.

A cultura de segurança deve ser contínua e permeada por treinamentos e conscientização. Proprietários e administradores de sites devem estar sempre atualizados sobre as novas ameaças e as melhores práticas, promovendo uma gestão de riscos mais efetiva. A atuação preventiva, aliada ao uso de ferramentas modernas, faz do ambiente WordPress uma plataforma mais resistente a vulnerabilidades de XSS, protegendo dados e preservando a confiança dos usuários.

Por fim, a constante atenção às novidades em segurança digital, a participação em programas de bug bounty e o acompanhamento de atualizações de segurança dos principais plugins e temas garantem uma postura evolutiva. Assim, é possível enfrentar as ameaças modernas de forma contínua, reduzindo ao máximo os riscos de exploração de vulnerabilidades de XSS e assegurando a integridade e reputação do seu site.

No cenário atual da segurança digital, a complexidade das vulnerabilidades evolui constantemente, e o WordPress, como uma das plataformas mais populares do mundo, não fica imune a esses riscos. A vulnerabilidade de XSS, consequência do uso indevido das funções add_query_arg() e remove_query_arg(), demonstra como pequenos descuidos podem expor milhões de sites a ataques severos. Nas últimas semanas, foram identificados diversos plugins amplamente utilizados por sua funcionalidade ou facilidade de implementação que apresentam essa falha, deixando os sites vulneráveis a agentes maliciosos.

Consequências diretas e impactos na reputação

Quando um site mantém vulnerabilidades não remediadas, os riscos vão muito além de uma invasão isolada. Os exploits de XSS podem ser utilizados para injetar scripts maliciosos na página, afetando toda a experiência do usuário e colocando em risco os dados pessoais, credenciais de login e até mesmo a integridade do conteúdo exibido. Além do comprometimento técnico, a reputação do administrador ou da marca associada ao site sofre impactos irreversíveis, uma vez que visitantes e clientes perdem a confiança na segurança do ambiente digital.

Sites explorados frequentemente se tornam vetores de disseminação de malware ou spam, além de serem listados em blacklists de mecanismos de busca, que penalizam sua indexação, causando uma queda expressiva de tráfego orgânico. Essa situação prejudica não apenas a presença digital, mas também a credibilidade de negócios e projetos que dependem de sua visibilidade online para manutenção de suas operações.

Estratégias de proteção e reforço de segurança

Implementação de defesas em camadas

Adotar uma postura de defesa em camadas representa uma das principais estratégias para minimizar os efeitos de ataques de XSS. O uso de firewalls de aplicação web (WAFs) permite o monitoramento e bloqueio preventivo de requisições suspeitas, filtrando payloads maliciosos em tempo real. Essa camada adicional de proteção evita que scripts de ataques cheguem ao ambiente do servidor, complementando a tática de atualizações constantes e gerenciamento de vulnerabilidades.

Validação e sanitização de entradas

Independente do plugin ou funcionalidade, toda entrada de usuário deve passar por validação rigorosa. Utilizar funções específicas como esc_url(), esc_attr() e sanitize_text_field() garante que qualquer dado externo seja tratado corretamente antes de ser incorporado ao código ou exibido na página. Essas práticas evitam a injeção de scripts e neutralizam tentativas de exploração de vulnerabilidades, fortalecendo o ambiente de desenvolvimento e administração.

Configuração de políticas de segurança

A aplicação de Content Security Policy (CSP) é uma estratégia complementar que limita as origens de scripts e recursos carregados na página, dificultando ataques que tentam aproveitar vulnerabilidades existentes. A implementação de CSP deve ser acompanhada de revisões constantes para ajustar as regras de origem e fondeamento, criando uma camada de defesa que complementa as medidas preventivas tradicionais.

Manutenção contínua e monitoramento ativo

Programar atualizações automáticas de plugins e do núcleo do WordPress é uma prática que reduz o risco de permanência de versões vulneráveis no ambiente. Além disso, o monitoramento de logs, a análise de vulnerabilidades recorrentes e a realização de testes de penetração periódicos oferecem visibilidade contínua sobre a postura de segurança do site, permitindo uma resposta rápida a qualquer tentativa de exploração.

O papel da comunidade e o dever de reportar vulnerabilidades

O combate às vulnerabilidades de XSS depende também do engajamento coletivo da comunidade de desenvolvedores e pesquisadores de segurança. Ao identificar uma falha, o reportar responsável cede espaço para a rápida correção, que é impulsionada por esforços coordenados em programas de bug bounty, fóruns especializados e canais de comunicação oficiais. Quanto mais ágil for a resposta a uma vulnerabilidade, menor a janela de exploração dos agentes maliciosos.

Contribuição para a evolução do ecossistema WordPress

Contribuir com testes, relatórios e correções melhora o próprio ecossistema do WordPress como um todo. Ademais, a participação de desenvolvedores na implementação de funções seguras, revisões de código e auditorias integrais ajuda a estabelecer uma cultura de segurança. Essa rotina contínua de aprimoramento eleva o padrão de qualidade e confiabilidade dos plugins, benefícios estendidos a toda a comunidade e usuários finais.

Recomendação final: manter a vigilância constante

As ameaças de XSS continuam a evoluir, reforçando a necessidade de atenção permanente em relação às boas práticas de segurança. Atualizações constantes, monitoramento ativo, validação de entrada e participação na comunidade de segurança são indispensáveis para que sites WordPress sejam protegidos de maneira eficaz. Para quem atua na gestão digital ou no desenvolvimento de plugins, o compromisso com a segurança não deve ser uma tarefa pontual, mas uma filosofia embutida em toda a estratégia de gestão e desenvolvimento.

Na valuehost.com.br, incentivamos a adoção dessas melhores práticas, oferecendo suporte especializado e orientações que reforçam seu ambiente digital frente às ameaças modernas. A segurança de seu site deve ser prioridade contínua, garantindo um espaço confiável, íntegro e preparado para evoluir com as demandas do mercado e as estratégias de ataque constantes.