Ao estabelecer uma rede local (LAN) eficiente, muitas dúvidas surgem, desde os componentes básicos até as estratégias de segurança avançadas. Compreender como uma LAN funciona, seus tipos, topologias e configurações é essencial para garantir uma infraestrutura de rede que seja confiável, segura e capaz de suportar o crescimento de uma organização ou residência. A expertise adquirida na configuração e manutenção de redes locais reflete diretamente na produtividade, na proteção dos dados e na experiência do usuário final. Neste conteúdo, abordaremos conceitos fundamentais, nuances técnicas e boas práticas de mercado, com foco na aplicação prática para quem busca esclarecer dúvidas e otimizar sua infraestrutura de rede.

O que é uma rede local (LAN)?

Uma rede local, conhecida pela sigla LAN (Local Area Network), é um conjunto de dispositivos interligados que trocam informações dentro de uma área restrita, como uma residência, escritório ou campus universitário. A principal característica dessa rede é sua capacidade de proporcionar altas velocidades de transmissão de dados, acesso compartilhado a recursos como impressoras, arquivos e bancos de dados, além de facilitar a comunicação eficiente entre os usuários.

As LANs geralmente utilizam tecnologias de rede Ethernet ou Wi-Fi, sendo que a escolha entre elas depende do ambiente e das necessidades de mobilidade. A implementação de uma LAN permite uma gestão centralizada, maior controle sobre o fluxo de informações e uma infraestrutura de comunicação que prioriza a velocidade, a confiabilidade e a segurança.

Componentes essenciais de uma rede local

Para que uma LAN funcione adequadamente, alguns componentes básicos são indispensáveis:

- Dispositivos finais: computadores, impressoras, servidores e dispositivos móveis que acessam a rede.

- Switches: equipamentos que conectam os dispositivos, gerenciando o tráfego de dados e evitando congestionamentos.

- Roteadores: responsáveis por conectar a LAN à internet e gerenciar o tráfego inter-redes.

- Pontos de acesso Wi-Fi: dispositivos que fornecem conectividade wireless para dispositivos móveis.

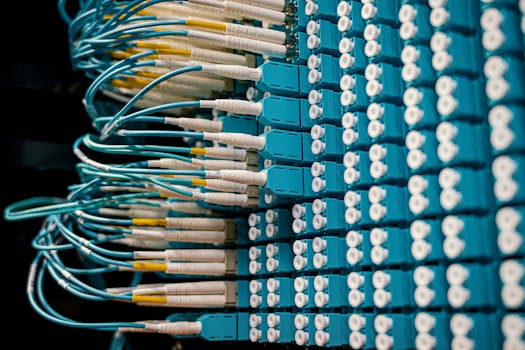

- Cabos e infraestrutura física: cabos Ethernet, conectores, racks e demais elementos que sustentam a transmissão física de dados.

Topologias comuns de LAN

A configuração física e lógica de uma rede influencia diretamente seu desempenho, facilidade de manutenção e escalabilidade. As principais topologias incluem:

- Estrela: todos os dispositivos conectados a um ponto central, geralmente um switch ou hub. É a mais comum por sua facilidade de gerenciamento e isolamento de falhas.

- Barramento: todos os dispositivos ligados a um único cabo principal. Mais simples, porém menos resistente a falhas e com dificuldades de expansões.

- Anel: os dispositivos formam um ciclo fechado, passando os dados de um para o outro. Ideal para ambientes que exigem alta integridade na transmissão.

- Malha: cada dispositivo se conecta a vários outros, oferecendo redundância e alta disponibilidade, porém com maior complexidade de implementação.

Nestes ambientes, a escolha da topologia deve considerar fatores como o número de dispositivos, o orçamento, a facilidade de manutenção e as necessidades de redundância.

Estes conceitos formam a base para compreender posteriormente as configurações de hardware, protocolos utilizados e estratégias de segurança essenciais para uma LAN moderna e eficiente. A ValueHost, especialista em soluções de hospedagem e redes, recomenda atenção às configurações iniciais para evitar problemas futuros e garantir uma infraestrutura sólida, capaz de suportar o crescimento e as demandas de hoje e amanhã.

Os processos de comunicação em uma rede local

Quando se fala em funcionamento de uma rede local, é fundamental entender os processos de comunicação que ocorrem entre os dispositivos. Esses processos garantem que a troca de informações seja eficiente, segura e sem perdas, mesmo em ambientes com múltiplos usuários e aplicações simultâneas.

O fluxo de dados dentro de uma LAN acontece através de protocolos específicos, que estabelecem regras e formatos para transmissão. Entre os mais utilizados, destaca-se o protocolo Ethernet, padrão predominante em redes cabeadas. Ele define como os quadros de dados são formados, endereçados e transmitidos, facilitando a compatibilidade entre diferentes dispositivos e fabricantes.

Para redes Wi-Fi, o protocolo Wi-Fi (IEEE 802.11) é responsável por administrar a comunicação wireless. Ele gerencia aspectos como o acesso ao meio compartilhado, segurança e autenticação dos dispositivos. Esses protocolos operam por meio de camadas de comunicação que interagem em diferentes níveis, desde a física até a aplicação, garantindo uma troca harmoniosa de informações.

Outro conceito importante é a abordagem de como os dispositivos detectam e se comunicam em uma LAN. Dispositivos finais, como computadores e impressoras, utilizam endereços MAC (Media Access Control) para identificar-se na rede. Essa identificação é essencial para estabelecer conexões diretas e evitar colisões de dados, especialmente em topologias que envolvem múltiplos caminhos, como a de malha.

Além disso, o gerenciamento de tráfego é realizado pelos switches, que utilizam tabelas de endereços MAC para encaminhar os quadros de dados apenas ao dispositivo destinatário, otimizando o uso da banda e aumentando a segurança. Essa comunicação eficiente também depende do funcionamento adequado do roteador, que atua como um ponto de conexão entre a LAN e a internet, além de roteá-la internamente via VLANs (Rede local de VLANs), otimizando a segmentação e segurança interna.

Para garantir a integridade dessa troca de informações, estratégias de controle, como a implementação de firewalls internos, autenticação de usuários e criptografia de dados, são essenciais. Essas medidas limitam o acesso não autorizado, impedem interceptações e protegem a rede contra ataques externos, reforçando a segurança de sua infraestrutura.

Outra camada importante na comunicação de uma LAN é a utilização de protocolos de resolução de endereço, como o ARP (Address Resolution Protocol), que traduz endereços IP em endereços MAC, possibilitando que dispositivos diferentes localizem-se no ambiente de rede. Estar familiarizado com esses processos é vital para qualquer administrador ou técnico de rede, pois permite identificar, diagnosticar e solucionar problemas de comunicação com maior precisão.

No contexto de uma infraestrutura bem planejada, a redundância no tráfego de dados e o funcionamento de mecanismos de detecção de falhas são fundamentais. Protocolos como o Spanning Tree Protocol (STP) evitam loops de rede e garantem a continuidade da comunicação, mesmo quando há falhas em algum ponto. Assim, o funcionamento coordenado dos processos de comunicação assegura uma LAN estável, eficiente e resistente a problemas físicos ou de configuração.

Por essas razões, entender profundamente como funciona a troca de informações e quais componentes e protocolos estão envolvidos é uma das melhores práticas para otimizar sua rede local. A implementação de uma infraestrutura robusta, aliada ao conhecimento técnico, resulta em uma rede mais segura, confiável e preparada para evoluir com o crescimento das necessidades do ambiente de trabalho ou residencial.

Como otimizar sua rede local para desempenho e segurança

Garantir uma rede local eficiente envolve muito mais do que simplesmente instalar os dispositivos e conectá-los. Um ambiente de LAN bem otimizado requer atenção contínua a configurações, atualizações e estratégias de segurança que assegurem alta performance e proteção contra ameaças externas e internas.

Um dos primeiros passos é realizar uma análise detalhada da infraestrutura atual. Isso inclui avaliar a quantidade de dispositivos conectados, o uso de banda, identificando possíveis gargalos. Em ambientes corporativos, a segmentação de rede por VLANs é uma prática recomendada, pois facilita o controle de acesso e melhora a performance, isolando diferentes departamentos ou funções.

Além disso, a atualização constante de firmware dos equipamentos, como switches e roteadores, é fundamental para corrigir vulnerabilidades conhecidas e melhorar a estabilidade da rede. A utilização de softwares de gerenciamento de rede permite monitorar em tempo real o tráfego e detectar anomalias ou tentativas de invasões, reforçando a segurança.

Outra estratégia importante é aplicar políticas de autenticação robustas, como o uso de WPA3 em conexões Wi-Fi e autenticação por certificados em redes cabeadas. Implementar firewalls avançados também incrementa a segurança, controlando o tráfego e impedindo acessos não autorizados.

Para aumentar a velocidade de transmissão, o uso de cabos de alta qualidade, como Ethernet categoria 6 ou superior, deve ser prioridade. A instalação de pontos de acesso Wi-Fi adicionais com tecnologia de banda dupla (2,4 GHz e 5 GHz) amplia a cobertura e oferece conectividade mais rápida para dispositivos móveis e laptops.

Práticas de backup e redundância

Implementar rotinas de backup de configurações de dispositivos de rede e dados essenciais garante continuidade de operações em caso de falhas ou ataques cibernéticos. Ainda, a configuração de redundâncias, como links de conexão dupla e switches com suporte a STP, evita quedas de conexão devido a falhas em pontos específicos.

Investir em capacitação de equipe técnica ou contratar profissionais especializados garante que suas estratégias de otimização e segurança estejam sempre atualizadas e alinhadas com as melhores práticas de mercado. Dessa forma, fica mais fácil prevenir problemas antes que eles afetem a produtividade ou comprometam a integridade dos dados.

Por fim, é crucial manter uma rotina de auditorias periódicas de segurança e desempenho da LAN, identificando vulnerabilidades e ajustando configurações. Assim, sua infraestrutura se torna resiliente frente às constantes ameaças digitais, além de oferecer uma experiência de uso mais ágil e confiável.

Com ações direcionadas à otimização contínua, sua rede local será capaz de suportar o crescimento do negócio, oferecer suporte a novas tecnologias e garantir uma comunicação mais segura e eficiente para todos os usuários.

Implementação de estratégias de gerenciamento de rede

Para garantir que uma LAN opere com máxima eficiência, a implementação de boas práticas de gerenciamento de rede é fundamental. Um gerenciamento proativo permite detectar e resolver problemas antes que eles afetem o desempenho ou a segurança. Inicia-se com a documentar toda a infraestrutura, incluindo detalhes de hardware, configurações de VLANs, políticas de segurança e rotinas de backup.

Ferramentas de monitoramento, como softwares de SNMP (Simple Network Management Protocol), possibilitam acompanhar o tráfego em tempo real, identificar pontos de congestionamento e verificar o uso dos recursos de rede. Essa visibilidade é crucial para fazer ajustes precisos, como alterar a largura de banda, reconfigurar VLANs ou substituir equipamentos congestionados, evitando falhas inesperadas.

Além disso, o gerenciamento de configurações deve seguir políticas padronizadas, incluindo controle de versões de firmware, registros de mudanças e autenticação de acessos administrativos. Uma administração centralizada por meio de consoles de gerenciamento de redes permite uma visualização consolidada, facilitando a tomada de decisões rápidas e embasadas.

Outro aspecto importante é a educação contínua da equipe responsável pela manutenção da rede. Treinamentos periódicos sobre as atualizações de protocolos, novas ameaças de segurança e melhores práticas contribuem para uma gestão mais eficiente. Assim, a equipe se mantém preparada para lidar com situações de risco e implementar correções ou melhorias de forma ágil.

Segurança avançada na rede local

Com o avanço das ameaças digitais, a segurança de uma LAN deve estar sempre em primeiro plano. Além das políticas tradicionais de controle de acesso, como senhas e autenticação por usuário, estratégias mais robustas incluem a segmentação de rede por VLANs, que isola diferentes departamentos ou setores, reduzindo o risco de propagação de invasões.

A utilização de firewalls internos e externos deve ser uma camada padrão, configurados para bloquear tráfego suspeito e limitar acessos a serviços essenciais. Protocolos de criptografia, como WPA3 em conexões Wi-Fi e VPNs para acessos remotos, aumentam a proteção contra interceptação de dados.

Implementar sistemas de detecção de intrusões (IDS) e sistemas de prevenção (IPS) é altamente recomendável para identificar atividades anômalas em tempo real. Além disso, a realização de auditorias periódicas de vulnerabilidades ajuda a identificar pontos fracos na infraestrutura, permitindo que sejam tomadas ações corretivas de forma ágil.

O treinamento contínuo de usuários finais também desempenha papel importante na segurança. Orientações sobre boas práticas de uso, reconhecimento de ameaças de phishing e cuidados ao acessar redes Wi-Fi públicas contribuem para uma cultura de segurança mais forte na organização ou residência.

Automatização e políticas de atualização de equipamentos

Para evitar vulnerabilidades decorrentes de software desatualizado, estabelecer uma rotina de atualização automatizada dos sistemas operacionais, firmwares de dispositivos de rede e aplicações é imprescindível. Muitas fabricantes oferecem atualizações automáticas, facilitando a manutenção e garantindo que as vulnerabilidades conhecidas sejam corrigidas rapidamente.

Também é aconselhável implementar políticas de substituição periódica de equipamentos críticos, como switches e roteadores, que possuem uma vida útil limitada e podem se tornar passíveis de falhas ou vulnerabilidades ao longo do tempo. Planejar orçamentos e cronogramas de substituição previne quedas de desempenho e potenciais riscos de segurança.

Por fim, convém realizar testes de resiliência da rede, simulando falhas ou ataques cibernéticos, para identificar pontos de melhoria e treinar a equipe na resposta a incidentes. Essas ações contribuem para manter uma infraestrutura estável, segura e preparada para os desafios atuais e futuros.

Investir em uma gestão eficiente, estratégias de segurança avançadas e na atualização constante dos componentes de hardware e software garante que sua rede local esteja pronta para suportar o crescimento, proteger informações confidenciais e oferecer uma experiência de uso confiável para todos os usuários.

Configuração de hardware e software em uma LAN

A implantação de uma rede local eficiente e segura depende de uma cuidadosa seleção e configuração de componentes de hardware e software. Para uma infraestrutura robusta, a escolha de dispositivos compatíveis com os padrões atuais é essencial, priorizando compatibilidade, desempenho e escalabilidade. Dispositivos como switches gerenciáveis, roteadores de alta capacidade e pontos de acesso Wi-Fi de banda dupla devem ser considerados de acordo com o tamanho e as necessidades da organização ou residência.

Além da seleção de hardware, a instalação do sistema operacional e a configuração de protocolos de rede desempenham papel central na operação. Sistemas operacionais compatíveis, como versões específicas de Windows Server, distribuições de Linux voltadas para servidores ou sistemas dedicados de gerenciamento de rede, facilitam a administração e o monitoramento. Protocolos como DHCP, DNS, e VLAN são cruciais para segmentar e organizar o tráfego, além de facilitar a administração de endereçamento IP e a resolução de nomes.

Para garantir a comunicação eficaz, ajustes finos nas configurações de rede também são necessários. Isso inclui definir endereços IP estáticos ou dinâmicos, configurar roteadores para rotas específicas, estabelecer regras de firewall para segmentar o acesso e implementar Quality of Service (QoS) para priorizar aplicações essenciais. Essas configurações ajudam a evitar gargalos e melhoram a latência, promovendo uma experiência mais fluida para os usuários.

Outro ponto fundamental na configuração de hardware e software é a adoção de boas práticas de segurança desde o início. Isto inclui a atualização regular de firmware dos dispositivos, a implementação de autenticação forte e o controle de acesso por meio de listas de controle (ACLs). Assim, evita-se vulnerabilidades que possam comprometer a integridade da rede.

A gestão de uma rede também requer ferramentas de monitoramento e gerenciamento. Softwares que oferecem controle centralizado permitem verificar o tráfego, identificar dispositivos não autorizados e detectar atividades suspeitas em tempo real. Essa visibilidade sistemática é vital para manter a estabilidade operacional e responder rapidamente a incidentes de segurança.

Por fim, a implementação de políticas de backup e manutenção preventiva do hardware garante que a rede se mantenha operacional e segura diante de incidentes ou falhas. Rotinas periódicas de verificação de integridade, testes de resiliência e atualizações automatizadas, alinhadas às melhores práticas do mercado, proporcionam um ambiente de rede mais confiável e preparado para o crescimento.

Investir na escolha adequada de hardware e na configuração detalhada de software, aliado a um gerenciamento eficiente, resulta em uma infraestrutura de LAN capaz de suportar as exigências atuais, proteger dados sensíveis e ampliar perspectivas de expansão futura.

Implementação de estratégias de gerenciamento de rede

Para assegurar o funcionamento eficiente de uma LAN, é imprescindível adotar práticas sólidas de gerenciamento de rede. Essas estratégias facilitam a identificação precoce de problemas, a otimização do desempenho e o fortalecimento da segurança. A documentação detalhada do ambiente, incluindo o inventário de dispositivos, configurações de VLANs, regras de políticas de acesso e rotinas de backup, constitui a base do gerenciamento eficaz.

Utilizar ferramentas de monitoramento, como softwares baseados em SNMP (Simple Network Management Protocol), permite a visualização em tempo real do tráfego, a detecção de anomalias e a previsão de gargalos. Esses recursos possibilitam ajustes precisos, como a reallocação de largura de banda ou a reconfiguração de VLANs, prevenindo falhas e melhorando a eficiência geral.

Além do monitoramento, a padronização de configurações, incluindo atualizações regulares de firmware e controle de versões, garante que os dispositivos estejam protegidos contra vulnerabilidades conhecidas e compatíveis entre si. A implementação de controles de acesso rigorosos, por meio de listas de controle de acesso (ACLs) e autenticação reforçada, limita os riscos de intrusão ou uso indevido da rede.

Manter uma equipe técnica treinada e atualizada é outra prática essencial. Capacitações periódicas sobre novos protocolos, ameaças de segurança e configurações de dispositivos garantem que o pessoal responda rapidamente a incidentes, implemente melhorias contínuas e minimize o tempo de inatividade da rede.

Complementarmente, realizar auditorias de vulnerabilidade de forma periódica ajuda a identificar pontos frágeis na infraestrutura. A realização de testes de penetração e simulações de ataques cibernéticos fortalece a postura de defesa da rede, garantindo que ações corretivas possam ser implementadas antes que ameaças reais causem prejuízos.

Por fim, a implementação de políticas de atualização automatizada de firmware e software é uma medida preventiva contra vulnerabilidades que possam ser exploradas por agentes maliciosos. Essas ações, aliadas a backups regulares, garantem a resiliência da rede, mantendo a integridade, disponibilidade e confidencialidade dos dados em qualquer situação.

Ao adotar uma gestão integrada, com foco em segurança, performance e escalabilidade, qualquer organização ou residência estará melhor preparada para enfrentar os desafios das ameaças digitais e fazer o máximo uso de sua infraestrutura de rede local. Assim, é possível obter uma operação mais robusta, segura e preparada para evoluir juntamente com as necessidades do ambiente de trabalho ou residencial.

Implementação de estratégias de gerenciamento de rede e sua importância para a segurança da LAN

Gerenciar uma rede local de forma eficiente não se resume apenas à instalação dos dispositivos e configurações iniciais. A implementação de estratégias de gerenciamento de rede evolui para um processo contínuo de monitoramento, análise e ajustes que garantam a estabilidade, o desempenho e a segurança do ambiente. Ferramentas modernas, como softwares de gerenciamento baseados em SNMP (Simple Network Management Protocol), possibilitam obter uma visão consolidada do tráfego, detectar bots ou dispositivos não autorizados, além de antecipar possíveis falhas que possam comprometer toda a infraestrutura.

Essas ferramentas fornecem relatórios detalhados e alertas em tempo real, ajudando nas ações preventivas, na identificação rápida de problemas e na otimização do uso de banda. Com elas, gestores e técnicos podem reconfigurar VLANs, ajustar limites de tráfego ou decidir por substituições de hardware antes que o impacto no usuário final seja sentido. Manter controle sobre as configurações e realizar auditorias periódicas é essencial para evitar vulnerabilidades e garantir que as políticas de segurança estejam sempre atualizadas.

Outro ponto vital é documentar toda a infraestrutura de rede — desde topologias, endereçamento IP, regras de acesso e políticas internas — de forma detalhada. Essa documentação torna-se uma fonte de consulta para equipe técnica, facilitando manutenções, atualizações e o treinamento de novos profissionais. Além disso, uma gestão rígida de acessos, por meio de listas de controle altamente restritivas (ACLs) e autenticação forte, reduz os riscos de ataques internos ou externos. O uso de VPNs em acessos remotos também reforça a proteção, criando canais criptografados sob camada adicional de segurança.

Capacitação contínua e atribuição de responsabilidades

Para que toda essa estratégia seja eficaz, a equipe responsável pela gestão da rede deve estar constantemente atualizada sobre as melhores práticas de segurança de TI, novos protocolos e ameaças emergentes. Investir em treinamentos periódicos, participações em cursos e em certificações especializadas garante agilidade na resposta a incidentes e na implementação de melhorias que possam surgir. Além disso, a gestão deve definir claramente responsabilidades, procedimentos de emergência e planos de ação que possam ser acionados rapidamente em caso de eventos inesperados.

Por exemplo, configurar alertas automáticos para tentativas de invasão ou atividades suspeitas possibilita ações corretivas em tempo hábil, minimizando danos. A avaliação periódica do ambiente também inclui a revisão de políticas e a atualização de softwares de gestão, firewalls e sistemas de detecção de intrusões, fortalecendo a postura defensiva da rede.

Estes procedimentos, aliados à cultura de conscientização entre os usuários finais, estabelecem uma camada de defesa robusta. Orientar funcionários e residentes quanto ao uso de senhas fortes, cuidado com links suspeitos e boas práticas ao acessar redes públicas reforçam o esforço para manter a confiabilidade da rede, além de reduzir vulnerabilidades.

Automatização na implementação de patches e updates

Outro aspecto crucial para a segurança e estabilidade da LAN é a automação nas atualizações de firmware e softwares dos dispositivos. A utilização de sistemas de patch management, que automatizam versões e correções, garante que vulnerabilidades conhecidas sejam rapidamente mitigadas. Essa rotina evita que falhas exploráveis fiquem abertas por longos períodos, mantendo a infraestrutura protegida contra possíveis ataques.

Além disso, é relevante estabelecer um cronograma periódico para a substituição de equipamentos que atingiram o final de sua vida útil ou que apresentaram problemas recorrentes. Dispositivos desatualizados ou com desempenho comprometido podem se tornar vulneráveis ou causar gargalos em sua rede, prejudicando a experiência dos usuários.

Testar a resiliência da rede por meio de simulações de incidentes reais, como ataques cibernéticos ou falhas de hardware, também aprimora a capacidade da equipe de responder rapidamente e de forma coordenada. Essas ações garantem que a infraestrutura esteja preparada para enfrentar situações adversas, fortalecendo sua resistência e continuidade operacional.

Considerações finais

Adotar uma postura proativa na gestão de redes locais resulta em uma infraestrutura mais segura, eficiente e preparada para o crescimento contínuo. Além de escolher componentes de hardware de alta qualidade e implementar configurações de software alinhadas às melhores práticas, investir em capacitação, automação e procedimentos de auditoria constante é fundamental.

A ValueHost oferece suporte especializado e soluções integradas de hospedagem, redes e segurança, garantindo que sua rede local esteja sempre alinhada às exigências atuais e futuras. Assim, sua organização – seja ela de pequeno, médio ou grande porte – terá uma base sólida para suportar a inovação, proteger dados sensíveis e oferecer uma experiência de uso confiável para todos os seus usuários.

Implementação de políticas de segmentação e redundância para maior resiliência

Um dos aspectos essenciais para garantir a estabilidade e segurança de uma rede local é a implementação de segmentação adequada, além de recursos de redundância. Segmentar a rede por VLANs (Virtual LANs) permite isolar departamentos, setores ou áreas de risco, dificultando a propagação de ameaças internas e facilitando a gestão de tráfego. Isso também melhora o desempenho, pois o tráfego de uma VLAN não interfere nas outras, resultando em menor latência e maior eficiência.

Por exemplo, uma rede corporativa pode dividir as VLANs para áreas de administração, recursos humanos, TI e visitantes, cada uma com políticas de acesso específicas. Essa prática limita o alcance de usuários não autorizados a áreas sensíveis e reduz o risco de ataques internos.

Além da segmentação, a adoção de recursos de redundância, como links de conexão dupla, switches com suporte a Spanning Tree Protocol (STP) e fontes de alimentação redundantes, garante continuidade operacional mesmo diante de falhas físicas ou problemas em componentes específicos. Essas ações minimizam o tempo de indisponibilidade, garantindo que a rede permaneça acessível e funcional, especialmente em ambientes críticos.

Implementar políticas de redundância exige planejamento meticuloso, levando em conta o fluxo de dados, pontos críticos e orçamento disponível.Embora possa parecer mais oneroso inicialmente, os custos de interrupções e perda de dados podem ser muito superiores ao investimento na infraestrutura de alta disponibilidade.

Outra estratégia importante é profilaxia e testes periódicos de failover, que simulam falhas e verificam se os mecanismos de redundância estão operando de forma eficiente. Essas ações ajudam a identificar pontos de melhoria e garantir que a infraestrutura esteja pronta para lidar com incidentes imprevistos, protegendo a continuidade dos negócios ou o funcionamento residencial sem interrupções.

Por fim, esta combinação de segmentação inteligente e redundância planejada fortalece a resiliência da rede local, colaborando para uma operação mais segura, confiável e adaptável às demandas de crescimento e evolução tecnológica.

É importante lembrar que, enquanto a implementação de recursos de alta disponibilidade aumenta o custo inicial, ela traz retorno ao evitar perdas de produtividade e prejuízos causados por interrupções não planejadas. Assim, a configuração de uma LAN com foco em resiliência deve integrar políticas bem planejadas, hardware adequado e estratégias de recuperação rápida, mantendo a infraestrutura preparada para o crescimento e as ameaças futuras.

Ao adotarem essas práticas, organizações e usuários residenciais garantem uma camada extra de proteção contra falhas, ataques ou acidentes internos, otimizando a disponibilidade dos recursos e assegurando a continuidade do trabalho, estudos ou lazer na rede doméstica ou empresarial.

Ferramentas de captura e análise de tráfego na rede

Para uma gestão efetiva de uma LAN, a implementação de ferramentas de captura e análise de tráfego se torna uma prática indispensável. Essas soluções permitem monitorar em detalhes a circulação de dados, identificar gargalos, detectar comportamentos suspeitos e melhorar a eficiência da infraestrutura.

Softwares como Wireshark, SolarWinds, PRTG e outros sistemas de gestão fazem uma análise aprofundada dos pacotes trafegados na rede, exibindo informações sobre fontes, destinos, protocolos utilizados e volumes de dados. Essa visibilidade detalhada facilita a identificação de pontos críticos de congestionamento ou atividades não autorizadas, promovendo ações corretivas rápidas e precisas.

Além do monitoramento em tempo real, esses sistemas oferecem recursos de geração de relatórios históricos, que auxiliam na análise de tendências e na elaboração de planos de expansão ou melhorias na rede.

Outro aspecto importante é a configuração de alertas automáticos, que noticiam imediatamente atividades anormais, tentativas de invasão ou falhas em equipamentos. Com esses recursos, o administrador tem uma postura proativa na segurança e na otimização da rede, prevenindo problemas antes que eles prejudiquem a operação.

Particularmente em ambientes empresariais, a integração dessas ferramentas com sistemas de gerenciamento centralizado melhora o controle sobre toda a infraestrutura, facilitando decisões estratégicas de upgrades e políticas de segurança.

Por fim, a correta utilização dessas tecnologias ajuda a consolidar uma cultura de gerenciamento baseado em dados, que promove uma infraestrutura de rede mais resiliente, segura e escalável, preparada para suportar o crescimento de negócios ou residências conectadas ao ambiente digital.

IMPORTANTE:

Configurar adequadamente esses sistemas e interpretá-los corretamente exige conhecimento técnico avançado, muitas vezes envolvendo certificações específicas. Sendo assim, a contratação de especialistas ou a capacitação contínua da equipe de TI é um investimento que traz retorno na forma de maior segurança, desempenho e tranquilidade na operação da sua rede local.

Na plataforma da ValueHost, por exemplo, há suporte para soluções que facilitam a implementação dessas boas práticas, garantindo que sua infraestrutura de rede esteja sempre alinhada às melhores práticas do mercado, conforme as necessidades específicas de cada ambiente.

Ao longo deste artigo, exploramos diversos aspectos técnicos, estratégias de implementação e boas práticas para garantir uma rede local eficiente, segura e escalável, alinhada às necessidades de pequenas, médias ou grandes organizações. Agora, ao final desta jornada, é fundamental focar em algumas recomendações práticas que podem transformar sua infraestrutura de rede, promovendo não apenas melhoria no desempenho, mas também na sua capacidade de adaptação às evoluções tecnológicas e às novas ameaças de segurança.

Investimento em formação técnica contínua

Um dos maiores diferenciais na gestão de redes locais é o conhecimento atualizado da equipe responsável pela manutenção e melhoria da infraestrutura. A realidade digital evolui rapidamente, com novas vulnerabilidades, protocolos e ferramentas de gerenciamento sendo lançados frequentemente. Assim, investir em treinamentos periódicos, certificações especializadas e a participação em cursos de atualização permite que seus profissionais esteja sempre à frente dos desafios, otimizando o uso de recursos, solucionando problemas com maior agilidade e prevenindo ataques ou falhas de forma proativa.

Automatização de processos de manutenção e atualização

Implementar sistemas automatizados de gerenciamento de patches, atualizações de firmware e configurações de dispositivos é uma estratégia que traz retorno imediato. Essas automações não apenas reduzem a carga de trabalho da equipe, como também diminuem o risco de vulnerabilidades exploradas por agentes maliciosos que se aproveitam de softwares desatualizados. Além disso, rotinas de verificação periódicas, realizadas por ferramentas integradas, garantem que a infraestrutura esteja sempre alinhada às melhores práticas de segurança e desempenho, sem interrupções ou riscos de erro humano.

Monitoramento proativo e gestão de incidentes

Contar com sistemas de monitoramento em tempo real, capazes de detectar tráfego anômalo, tentativas de invasão, falhas de hardware ou de conexão, é essencial para uma gestão preventiva. A integração de ferramentas de análise de tráfego, como Wireshark ou sistemas de gestão de eventos de segurança (SIEM), cria uma camada de proteção capaz de reagir rapidamente, minimizando impactos e garantindo a continuidade das operações.

Para isso, a elaboração de planos de resposta a incidentes, que envolvam procedimentos claros para isolamento, correção e comunicação, é fundamental. Quanto mais treinada e preparada estiver sua equipe, maior será a resiliência da infraestrutura diante de ameaças e falhas, refletindo em menor tempo de downtime e maior confiabilidade.

Segurança integrada e políticas de acesso reforçadas

Outra recomendação importante é a adoção de uma política de segurança estruturada, que envolva segmentação de rede por VLANs, autenticação forte e controle rigoroso de acessos. O uso de firewalls, VPNs e protocolos criptografados como WPA3 em conexões wireless deve ser padrão para proteger os dados de interceptações e acessos não autorizados.

Implementar políticas de gestão de identidade e acesso (IAM) garante que cada usuário, seja na rede corporativa ou residencial, tenha níveis de permissão adequados às suas funções, diminuindo riscos internos e limitando possibilidades de erro ou ação maliciosa.

Planejamento de expansão e escalabilidade

Conforme sua rede cresce, é imprescindível prever futuras demandas de velocidade, capacidade de dispositivos e segurança. A escolha de equipamentos de alta performance, com suporte a tecnologias como Ethernet de categoria 6 ou superior, além de pontos de acesso Wi-Fi de banda dupla, prepara a infraestrutura para novas aplicações e dispositivos, como IoT, sistemas de videomonitoramento e servidores adicionais.

Um planejamento estratégico deve incluir também estratégias de redundância, para evitar interrupções significativas, e planos de contingência que garantam a continuidade dos negócios em qualquer circunstância. Assim, sua rede estará preparada para evoluir, mesmo diante de demandas maior volume ou ameaças emergentes.

Investimento na infraestrutura de hardware e software

Por último, mas não menos importante, é fundamental manter um orçamento voltado à atualização e manutenção constante da infraestrutura. A substituição periódica de equipamentos críticos, atualização de sistemas operacionais, além de adquirir licenças de softwares de gestão e segurança, representam um investimento que evita prejuízos com falhas, ataques ou obsolescência tecnológica.

Aproveitar as soluções de suporte e serviços da plataforma da ValueHost, que oferece suporte dedicado e consultorias em redes, é uma estratégia inteligente para manter sua infraestrutura sempre alinhada às melhores práticas, garantindo alta performance e segurança para seus usuários.

Considerações finais

Manter uma rede local bem gerida, segura e escalável pressupõe disciplina, investimento contínuo e atualização constante. Aproveitar boas práticas de segurança, automação, monitoramento e planejamento estratégico resulta numa infraestrutura mais resistente, capaz de suportar o crescimento e proteger os dados e recursos essenciais do seu negócio ou ambiente residencial. A combinação de tecnologia de ponta, equipe bem treinada e políticas de gestão eficientes é o caminho para garantir uma operação confiável, segura e preparada para os desafios dos próximos anos.